Asztali gépnél is fontos kérdés, de notebooknál egyenesen kritikus, hogy miként lehet megvédeni privát információinkat a támadóktól. Ezúttal nem az internet, USB kulcs stb. irányából érkező vírusokra és kártevőkre gondolunk, hanem azokra az emberekre, akik odalopakodnak gépünkhöz és megpróbálnak belépni, vagy még rosszabb, ellopják notebookunkat, windowsos tabletünket és utána megpróbálják feltörni fiókunkat.

Késő bánat

Ha mindez már megtörtént és nem tettünk ellene semmit, késő bánat, az illető biztosan bejutott és megszerzett minden információt. Na persze nem olyan egyszerű egy Windows 7/8-ba belépni, mint Windows 95-nél, ahol elég volt megnyomni az ESC gombot. A betörő sem ezzel próbálkozik, hanem előveszi a számtalan Windows jelszófeltörő program egyikét, és ezt futtatja a fiókba belépéshez. Ezek általában Linuxot indítanak és így férnek hozzá a Windows rendszerleíró adatbázisához (registry), illetve jelszótárolójához, amelyből kiütik a jelszót. A következő indításnál már jelszó nélkül bogarászhatnak minden információnk, fájlunk között. De mit lehet tenni mindellen? Nem vagyunk teljesen védtelenek.

Egyszerű átkapcsolás

A jelszavas védelem édeskevés – mondjuk inkább azt, hogy aki kicsit is utánanéz, azt pár percre le tudja lassítani a bejutás. Ebbe beleértendő a BIOS jelszó és a Windows jelszó is. USB kulcsról azonnal indítható többféle mikrolinux, amelyek kiütik, megváltoztatják a Windows jelszavát, sőt, sok olyan célalkalmazás is ismert, amelyek a BIOS jelszavakat szedik ki, így még a CMOS kisütésére sincsen szükség.

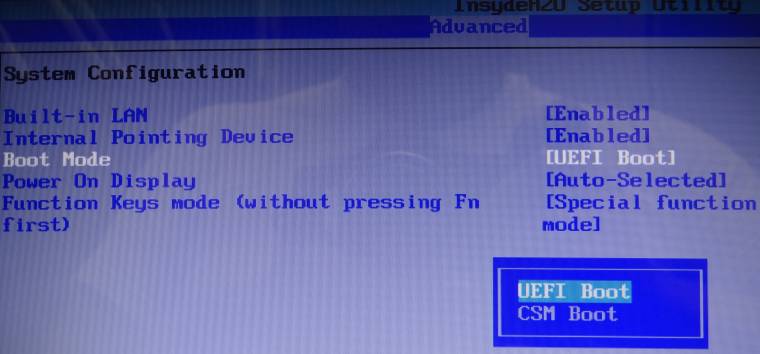

Ha ezt szeretnénk kivédeni, és fejlett gépünk van, egy egyszerű megoldást alkalmazhatunk. Ez nem más, mint az átváltás klasszikus BIOS-ról UEFI-re. Ehhez újra kell telepíteni a Windowst az átváltott beállításokkal, azonban ha ezt megtesszük, a Linuxok nem fogják felismerni a telepített Windowst, így pedig a jelszó sem üthető ki. Nem szeretnénk tanácsot adni, de ettől még kiszedhető a jelszó, méghozzá a Windowsba beépített programok és hivatalos Windows telepítő USB kulcs vagy optikai lemez felhasználásával, vagyis az UEFI és a Secure boot hasznos és jó lépés, de nem kivédhetetlen.

Titkosítás

Ha a jelszavas védelmet nem tartjuk megbízhatónak és azt szeretnénk, hogy adatainkat akkor se lophassák el, ha kiszerelik az adattárolót és más gépben próbálnak hozzáférni, nincsen más lehetőségünk, mint titkosítani a teljes meghajtót. Ehhez használhatjuk a Windows beépített BitLocker szolgáltatását, amely nem is olyan rossz, sőt, viszonylag egyszerűen használható, bár első lépésként le kell tiltanunk a TPM chip használatát a gépek 90 százalékánál.

A titkosítást ezután a rendszer automatikusan elvégzi, a varázsló szól, mikor van szüksége helyreállító USB kulcsra stb. Még egy újraindítás és induláskor már csak jelszóval érjük el tárolónkat. Aki másik gépbe szereli át a meghajtót, az sem fog hozzáférni adatainkhoz a jelszó hiányában.

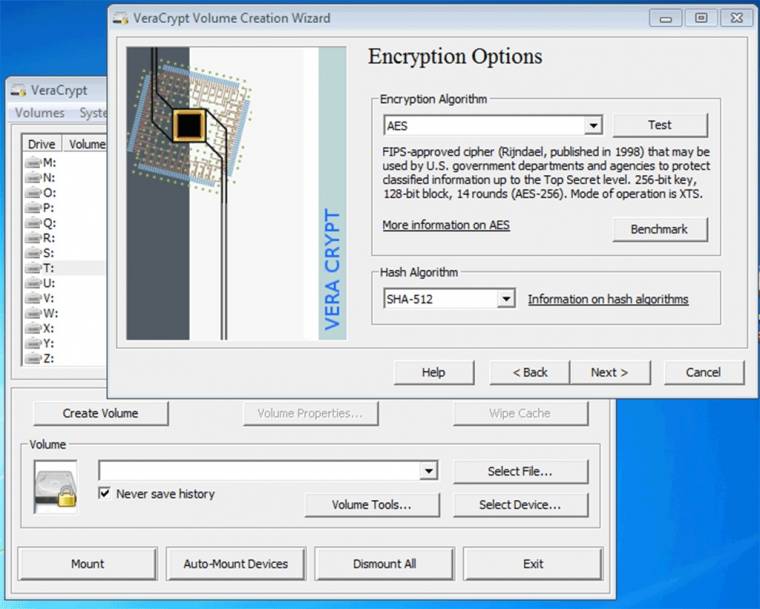

Hasonló, szintén ingyenes megoldás a Truecrypt alapjaira épülő VeraCrypt, amely szintén igen hatékony megoldás, de érdemes a titkosítás előtt ellenőrizni, hogy processzorunk támogatja-e az AES-NI utasításkészlet-kiegészítést. Ennek birtokában a teljesítmény nagyságrendekkel jobb, mint pusztán szoftveres megoldással.

Te véded valahogy Windowsodat a feltöréstől? Melyik megoldásra esküszöl?

(Nyitókép: Jim Killock)