Első körben várjunk pár órát, hátha a víruskeresőnk újabb frissítése már lehetővé teszi a betolakodó kiebrudalását. Ha ez nem jönne össze, próbáljunk meg az interneten körülnézni más gyártók online víruskeresői közt. Jó eséllyel lesz már valahol fegyver a kellemetlen látogató ellen. A programok keresését magazinunk Segélyvonal fórumának Biztonság rovatában (Szoftver -› Biztonság), az Ingyenes biztonsági szoftverek otthonra című topikban érdemes elkezdeni, itt számos díjmentes alkalmazásra lelhetünk. Az ismertebb biztonsági szoftverek fejlesztőinek (AVG, ESET, F-Secure, Kaspersky, McAfee, Panda Software, Sunbelt, Symantec, VirusBuster stb.) honlapját is megnézhetjük, hogy az adott kártevő ellen kínálnak-e azonnali gyorssegélyt. Érdemes még benézni a Biztonságportálra is, amely honlap elsősorban tájékoztatást nyújt arról, hogy hol találhatunk gyógyírt a bajunkra, illetve a tapasztaltabb felhasználók és rendszergazdák kézi eltávolítási metódusokat is olvashatnak.

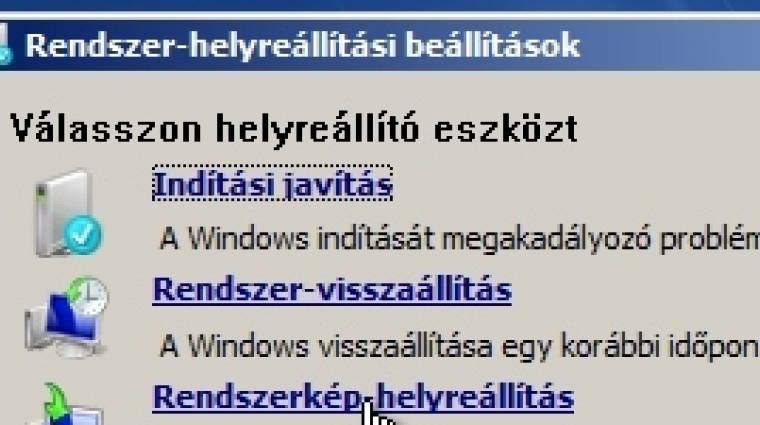

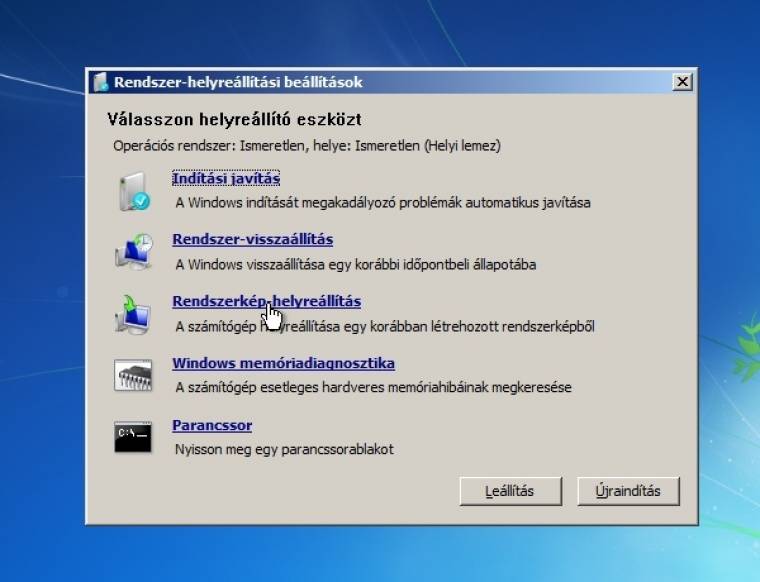

Mielőtt bármit mást tennénk, próbáljunk meg a rendszer-visszaállítási szolgáltatás segítségével visszatérni egy korábbi, vélhetőleg fertőzés előtti állapotba. Ha a kártevő megakadályozná, hogy a Rendszer-visszaállítás varázslót a Start menüből elindítsuk, próbáljuk meg direktben megkeresni. A mágus rendes programneve rstrui.exe, Vista és Windows 7 alatt a Windows System32 mappájában, XP alatt ugyan itt, csak eggyel még beljebb, a restore mappában lakik. Modernebb Windowsok alatt a telepítő DVD-ről vagy a Rendszer-visszaállító lemezről rendszert indítva (bebootolva) is kezdeményezhetjük a rendszert visszaállító funkciót. Ha a fertőzetlen rendszerre való visszaállás sikertelen lenne, akkor inkább töröljünk minden visszaállítási pontot, majd kapcsoljuk ki a teljes rendszer-visszaállítási szolgáltatást a vírusirtás idejére.

Jöttem, láttam, beköltöztem

Vannak olyan vírusok és férgek, amelyeket nem lehet csak úgy kidobni, ha már elfoglalták gépünket. Egy újabb fajta, egyelőre ismeretlen rootkit segítségével rejtőzködő fertőzést nem fogunk megtalálni a futó, az elrejtőzésben „önként” segítő Windows alól, ráadásul az is megeshet, hogy a váratlan jövevény blokkolja a biztonsági szoftverünket, vagy egyszerűen megakadályozza az internethez való hozzáférését, így hiúsítva meg a frissítések letöltését. Egy furfangos kártevő általában jól ismeri ellenfeleit, ezért szinte minden népszerűbb biztonsági program honlapját le tudja tiltani, hogy ne tudjunk ellenszerhez jutni.

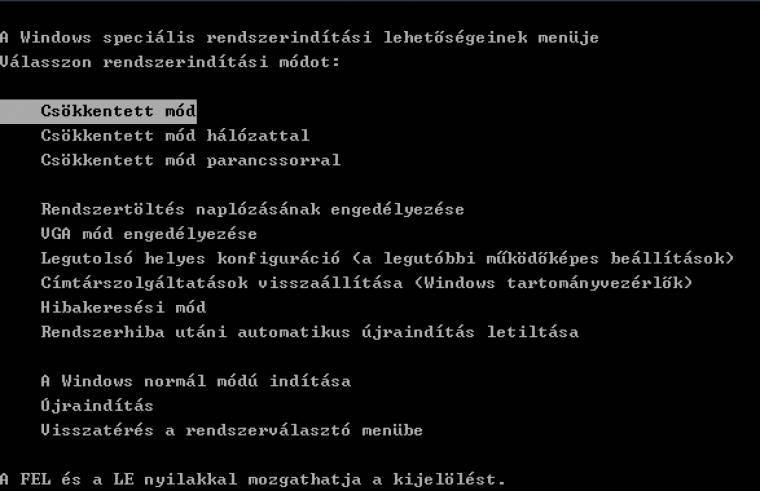

Hogy ez ne történhessen meg, próbáljuk korlátozni a futásában! Erre a klasszikus módszer a Windows csökkentett módban való futtatása. Indítsuk újra gépünket, majd mielőtt még a Windows betöltődne – még a BIOS bejelentkezését látva –, nyomjuk meg az [F8] billentyűt, és tartsuk is lenyomva. A hamarosan megjelenő menüből először válasszuk ki a Csökkentett mód hálózattal lehetőséget.

Csökkentett módban nem töltődnek be az automatikusan indítandó alkalmazások és a Windows szolgáltatásainak nagy része sem fut. Ha szerencsénk van, a kártevő sem indult el, azaz el lehet kezdeni kényelmesen kiirtani megszokott víruskereső programunkkal, vagy a már említett, internetes online keresők egyikével.

Sajnos a mai vírusok gyakran nem egy egyszerű programként futnak, hanem „hozzáláncolják” magukat a Windows egyes komponenseihez. A szolgáltatások nagy részének leállításával lehet, hogy nem tudjuk kilőni a vírust, de azért annyi bizonyos, hogy csökkentettük a rendelkezésére álló lehetőségeket, ezért jobbak az esélyeink a kipenderítésére.

Ha még mindig ragaszkodna gépünkhöz, próbáljuk meg ismét csökkentett módban indítani a rendszerünket, most viszont hálózat nélkül. Ekkor mi sem látjuk az internetet – nem tudunk online keresőt futtatni –, de még jobban le tudjuk korlátozni a betolakodó mozgásterét. A Csökkentett mód parancssorral lehetőséget választva már a Windows Intéző (explorer.exe) sem töltődik be, így annak kéretlen beépülőjeként sem tud a rendszerünkhöz férkőzni a kártevő.

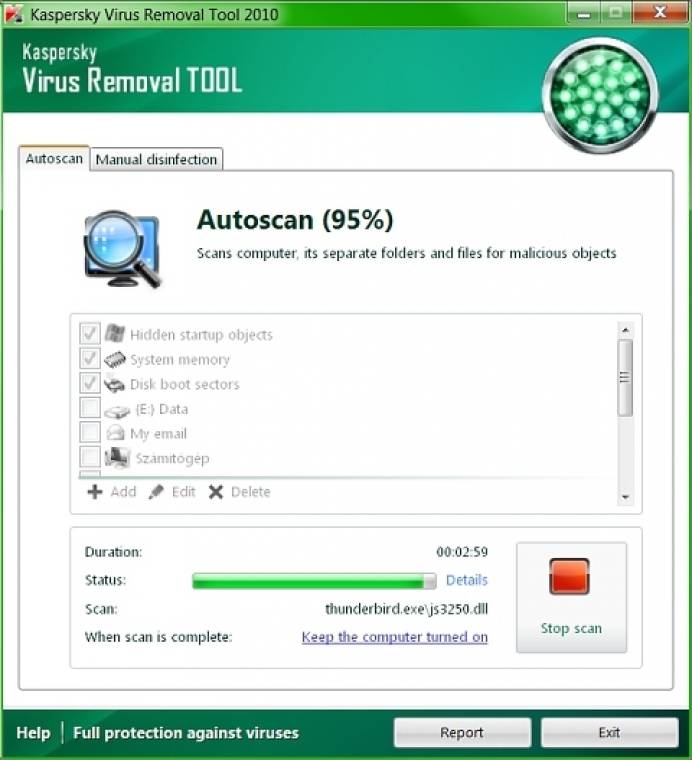

Lássunk most egy példát egy „kézi” víruskereső futtatására! Egy másik, fertőzetlen gépen menjünk fel mondjuk a Kaspersky Virus Removal Tool (KVRT) honlapjára. A letöltés automatikusan elindul, ennek eredménye egy, setup_9.0.0.722_16.04.2010_11-11.exe-szerű névre hallgató program. A név folyamatosan változik – a program naponta többször is frissül –, az elején a keresőmotor verziója, a közepén a kiadási dátum, végén az adatbázis verziója olvasható. Másoljuk fel egy USB-kulcsra, és vigyük át a fertőzött gépre, ahol csökkentett módban telepítsük, majd futtassuk. (Parancssori csökkentett módban a legjobbak az esélyeink, ám ehhez nem árt némi DOS-os ismeret.)

A program kétfajta üzemmódban működik, az Autoscan fülről indítható a szokásos kereső/irtó funkció. Itt jelölhetjük ki a vizsgálandó meghajtókat, a Security level felirat mellett látható Recommended linkre kattintva férhetünk hozzá a heurisztika kapcsolóihoz. Legyünk észnél, túl erős szintre lépve még egy tiszta rendszerben is gyanús dolgok fognak előkerülni!

A másik, Manual Disinfection nevű fül a szakembereknek szól. Itt először egy rendszerfelmérés készül, az ennek eredményeként született, tömörített naplóállományt aztán (egy másik, fertőzetlen gépről) fel kell tölteni a Kaspersky fórumára, angolul írjuk le, hogy mi történt a gépünkkel, mire gyanakszunk, majd pár nap múlva, a válaszként kapott szkriptet töltsük vissza a fertőzött gépen futó KVRT-be és futtassuk.

Ha nem megy belülről, lőjük ki kívülről!

A rosszindulatú programok jelentős részét manapság nem pályakezdő programozók, hanem igazi profik írják. Azaz ha egyszer elindultak, akkor sokukat bizony működés közben nem lehet leállítani, még csökkentett módban sem. Egyetlen esélyünk marad a kivakarásukra: a külső rendszerindító-, azaz bootlemezről történő vírusirtás. Egy ilyen, rendszerünket látó, és még futóképes víruskeresőt is tartalmazó lemez összeállítása nem az átlagos felhasználóknak való feladat, ezért jobb, ha kész megoldások után nézünk. Most háromféle módon, az egyszerűbbtől a bonyolultabb felé haladva mutatjuk be a teendőket.

Varázskorong Norton-módra

A Symantec Norton biztonsági termékeinek telepítőlemeze egy ideje bootolható víruskeresőként is szolgál. Ha van egy ilyen kéznél, máris lett egy hatékony fegyverünk a magukat túl mélyre ásó kártevők ellen.

Mi most a legutóbbi, Norton 360 v4.0 rendszer korongját pörgetjük fel, de a korábbi 360-ak, Norton Internet Securityk és Antivirusok korongjai is hasonlóan működnek, legfeljebb más felületről.

Indítsunk rendszert a korongról, mintha a Windows-telepítőt futtatnánk. Ne lepődjünk meg, először ugyanúgy fog viselkedni, mintha Windowst telepítenénk, hiszen a lemezről egy Vista rendszer töltődik be. Saját licenckulcsunk beírása és a magyar nyelv kiválasztása után a Norton Bootable Recovery Tool elkezdi letölteni a szükséges frissítéseket. Ha szerencsénk van, ezek rendben le is jönnek, mivel hálózati beállításokat nem lehet megadni a programnak. DHCP-s hálózati címkiosztás esetén szerencsére nem lesz gond vele.

A főképernyőn két lehetőségünk van: keresni/irtani, illetve a korábbi sikertelen kártevőirtás módosításait visszavonni. Utóbbira akkor lehet szükségünk, ha a tevékenységünk sikertelen volt, esetleg el sem tudjuk már indítani Windowsunkat a túl jól sikerült akció után. Természetesen a visszavonatás alapfeltétele, hogy az irtáskor engedélyezzük a Vizsgálat adatainak mentése kapcsolót.

A főképernyőn rendelkezésünkre áll még egy hasznos eszköz, sajnos ez a magyar felületen a honosítás egy hibája miatt nem érhető el. Ha angol nyelven használjuk a rendszert, akkor a fenti menüsor Advanced pontja alatt kiválaszthatjuk a Launch Command Prompt opciót is. Itt a Windows parancssori eszközeit, illetve a saját, USB-kulcson vagy hálózaton keresztül elérhető programjainkat indíthatjuk el, valamint akár egy másik víruskeresőt is, ha a Nortoné kevés lenne. Habár a parancssorból hozzáférünk a hálózati beállításokhoz is, ez a Norton keresőjének esetleges frissítési hibáján már nem fog segíteni, lévén nem lehet visszatérni a frissítések letöltéséhez.

Ingyenes fegyver az AVG-től

Következő jelöltünk az AVG ingyenes külső keresője. Az AVG Rescue CD ISO lemezkép vagy pendrive-ra telepíthető változat formájában tölthető le. (A fájlok neve az AVG esetében is a verziószámmal együtt változik.) Ha a manapság sokkal kényelmesebb USB-s hordozót választjuk a használatához, akkor egy kis extra odafigyelés is kell a telepítéséhez.

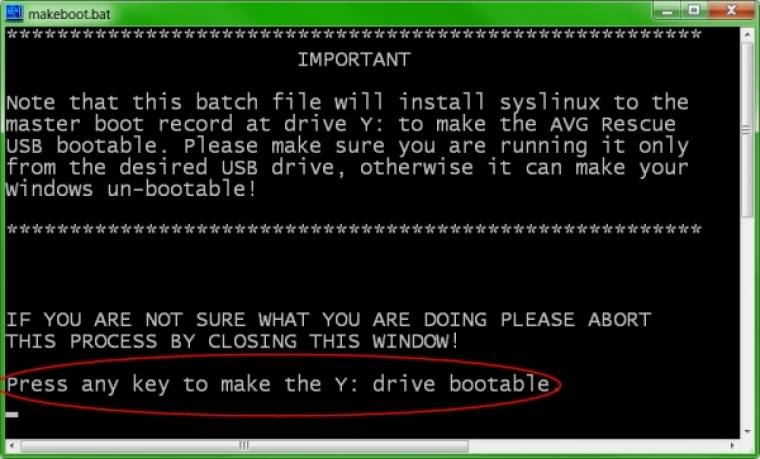

A telepítőcsomag, azaz az avg_arl_cd_en_??_??????.zip vagy rar tartalmát másoljuk át egy FAT-ra formázott, üres USB-kulcsra, megtartva a tömörítvény eredeti mappastruktúráját. Ha elkészültünk a másolással, lépjünk be az USB-kulcs gyökérmappájába, és indítsuk el a makeboot.bat programot. (Csak „makeboot”-nak fog látszani, ha a kiterjesztések elrejtése be van kapcsolva az Intézőben.) Most figyeljünk oda, de nagyon! A makeboot kiírja, hogy melyik lemezegységről futtatjuk, és az engedélyünket kéri a folytatáshoz. Ha nem a pendrive betűjele jelenne meg, mondjuk véletlenül a merevlemezről indítottuk volna el, akkor azonnal szakítsuk meg a telepítést! A helytelen meghajtóválasztásnak ugyanis az lehet a következménye, hogy rossz esetben a merevlemezünkre írja rá a pendrive-ra szánt bootszektort a program. Innentől pedig a rendszerünk indíthatatlan lesz! (A program észreveszi és leblokkol ugyan, ha az aktuális Windows rendszerpartícióról akarjuk indítani, de ettől még egy több operációs rendszert is tartalmazó merevlemez rendszerindító menüjét is felülírathatjuk vele óvatlanul.)

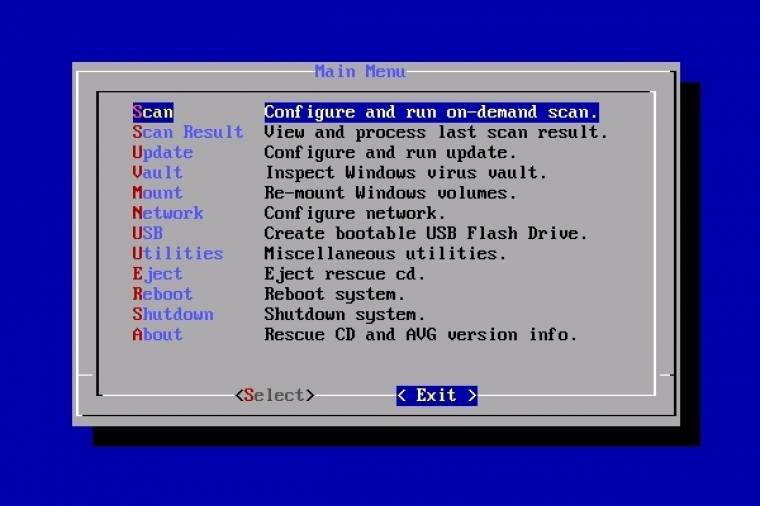

Bootoljuk a frissen elkészített USB-kulcsunkat, vagy az ISO-ból írt CD-nket. 10 másodpercünk van arra, hogy megnyomjuk az [Enter]-t az AVG Rescue CD indításához, majd egy karakteres felületű Linuxszal találjuk szemközt magunkat. Szerencsére az alapfunkciókhoz nem kell linuxos tapasztalat, lássunk hát munkához!

Ha a frissítés nem történt volna meg, akkor rosszak a hálózati beállításaink. A Network menüpont alatt választhatjuk ki a hálózati adaptert (nincs egér, csak a kurzornyilakra hagyatkozhatunk), majd adjuk meg, hogy DHCP-s, illetve fix IP-s kapcsolattal rendelkezünk-e, utóbbi esetben persze a címeket is be kell állítanunk. Ha mégsem jönne össze az internetkapcsolat, mondjuk a Linux nem ismerné meg a hálózati kártyánkat, az Update menüben egy másik gépről áthozott AVG vírusadatbázisból is frissíthetünk.

A Scan menüben választhatjuk ki, hogy hol keressünk és indíthatjuk magát a keresőt. (Nem a windowsos betűjeles, hanem a Linux saját elnevezései alapján kell szelektáljunk. Jelöljük ki az összes NTFS-es maghajtót, az a biztos!) A keresés/irtás eredményeit majd a Scan Results menüben tekinthetjük meg.

A Vault pont alatt az esetlegesen Windowsunkra telepített AVG víruskereső karanténba zárt fájljait találjuk meg. Ha túl jól sikerült volna egy korábbi vírusirtás, és a rendszer indulásáért felelős fájlok kerültek volna át ide, most vissza tudjuk helyezni őket a rendes helyükre.

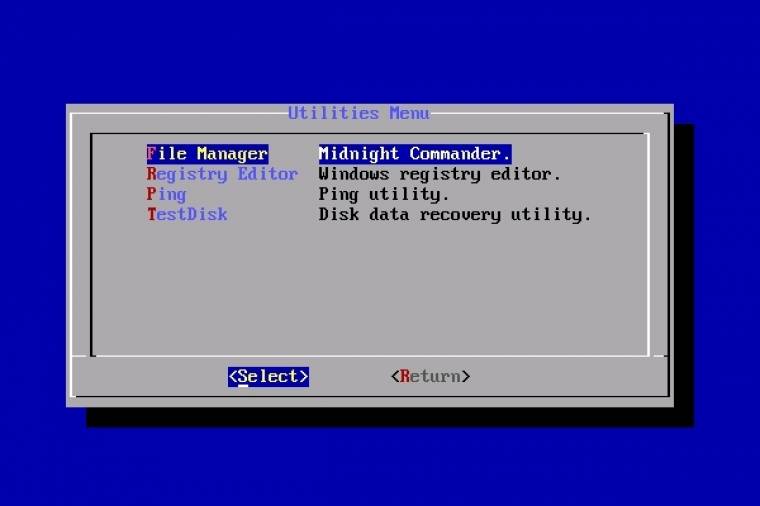

Ügyes dolgokat találunk a Utilities pont alatt: egy Midnight Commander nevű, Norton Commander-szerű fájlkezelőt az esetleges adatmentéshez; hálózati hibakereséshez egy Ping nevű programot, egy fájlrendszer-hibakereső/javító szoftvert TestDisk néven, valamint egy meglehetősen szokatlan működésű Registry Editort. Ezek és a www.avg.com/us-en/226386 címen elérhető online dokumentációból megismerhető többi menüpont használatához persze már nem árt némi linuxos ismeret.

Munkánk végeztével a hardver direkt kikapcsolása helyett mindig a Rebootot vagy a Shutdownt kiválasztva lépjünk ki, nehogy megsérüljenek az esetlegesen módosított, de még lezáratlan windowsos partícióink.

Az ESET nagyágyúja

A 4-es verzióktól kezdődően a NOD32-höz és az ESET Smart Securityhoz is jár egy Helyreállító CD névre hallgató külső kereső. A lemez Windows-alapú, ráadásul telepakolhatjuk saját helyreállító programjainkkal és a gépünkhöz szükséges esetleges extra berendezésmeghajtó szoftverekkel. Cserébe nekünk kell összeszedni a komponenseket – szerencsére az összerakáshoz már segítséget kapunk.

Elsőként egy telepített NOD32 vagy ESET Smart Security csomagra van szükségünk. A főképernyőn kattintsunk az oldalsáv Eszközök menüpontjára (ez csak a Hozzáértő módba lépve jelenik meg), majd a jobb oldali panelen válasszuk ki legalul a Helyreállító CD készítése elemet. Az UAC megnyugtatása után le kell töltenünk a Windows AIK programcsomagot a Windows AIK telepítéséhez kattintson ide linket használva.

A letöltött ISO fájlt vagy írjuk ki egy üres DVD-re, vagy inkább töltsük be valamilyen CD-emulátor szoftverbe – például a Daemon Toolsba. Ha ez megvan, akkor a frissen készített valós vagy virtuális lemezünk behelyezésekor elindul róla a startcd program, ez szépen feltelepíti gépünkre a teljes Windows AIK készletet.

Visszatérve az ESET programjába, tallózzuk be most felrakott AIK csomag könyvtárát – többnyire a Program Files-on belül a Windows AIK mappába kerül –, majd kattintsunk a Tovább gombra.

A következő lépésben kell eldöntenünk, hogy egy ISO lemezképfájl készüljön, vagy az anyagot közvetlenül írjuk ki egy lemezre, esetleg egy USB-kulcsra.

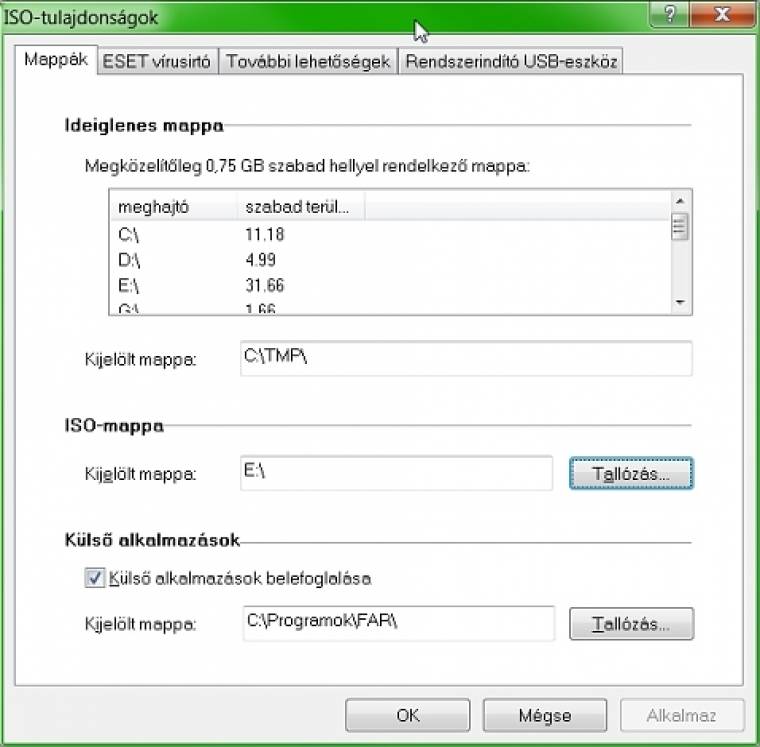

A következő ablakban kattintsunk a Módosítás gombra. A felül látható füleken lépdelve állítsunk be mindent pontosan. A Mappák fül Külső alkalmazások mezőjében adhatjuk meg azt a helyet, ahova korábban már összegyűjtöttük az e lemezre szánt saját segédprogramjainkat; ezúttal csak parancssori és telepítést nem igénylő alkalmazások jöhetnek szóba. Érdemes valamilyen fájlkezelőt is felrakni, mert a készülő lemezen nem lesz Windows Explorer, azaz Intéző.

Az ESET vírusirtó fül alatt, a Profile mezőben megadhatjuk antivírus programunk felhasználói nevét és jelszavát, hogy az a lemezre/USB-kulcsra téve később is frissíthető maradjon. A most készülő lemezre az aktuális szignatúra-adatbázis is rákerül, hogy frissítések hiányában is elinduljon a kereső.

A További lehetőségek fülön érdemes a Külső illesztőprogramok mezőben is szétnézni. Itt adhatjuk meg azokat a speciális meghajtóprogramokat, amelyek gépünk külső eléréséhez feltétlenül szükségesek és nincsenek benne a Windows alapkészletében.

Nagyon fontos a Rendszerindító USB-eszköz fül ellenőrzése, ha pendrive-ról akarjuk majd futtatni művünket, az ESET programja ugyanis formázza a megadott meghajtót, letörölve róla minden korábbi adatot. Bár a Windows merevlemezéhez biztosan nem nyúl, előszeretettel választja ki a legnagyobb kapacitású – általában külső merevlemezes – USB-meghajtót. Ne hagyjuk, adjuk meg neki inkább az általunk kiválasztott USB-kulcsot!

Az OK gombbal a korábbi programablakba visszatérve, majd a Létrehozás gombra kattintva elkészíthetjük az áhított bootlemezt vagy kulcsot.

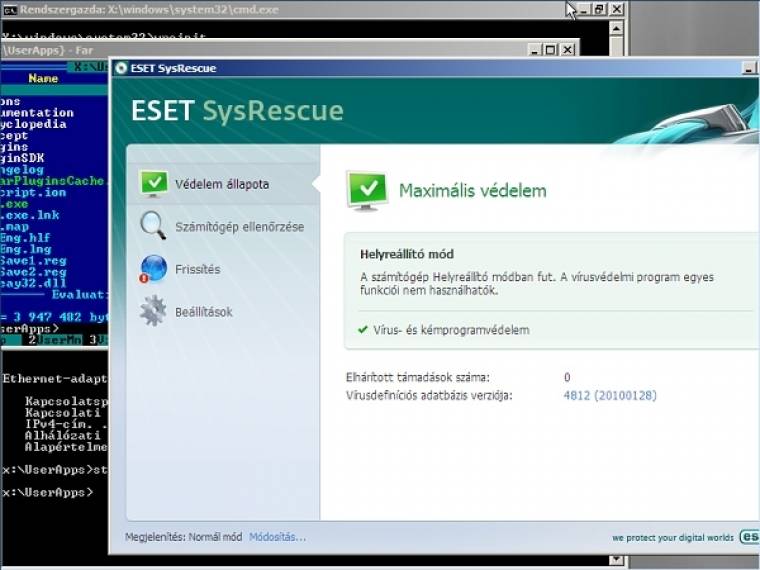

Erről a lemezről vagy USB-kulcsról rendszert indítva már elkezdhetjük a víruskeresést az ESET SysRescue ismerős felületén. Ha ezt az ablakot félrehúzzuk, mögötte találhatjuk meg a parancssort. Frissítési gond esetén a szakemberek itt állíthatják be a helyes hálózati konfigurációt, illetve itt, a X: meghajtó UserApps mappájában lelhetjük fel saját összegyűjtött adatmentő programjainkat.

Minden jó, a vége rossz!

Bár csak négy népszerű biztonsági cég külső víruskereső alkalmazását mutattuk be, rengeteget lelhetünk még a neten. Sajnos akármennyit is próbálunk ki, mindig lesznek olyan kártevők, amelyeket nem fogunk tudni kiirtani. Sokuk a Windows önvédelmi mechanizmusait megkerülve vagy kiiktatva oly mértékben módosítja a rendszerfájlokat, hogy azokat egy víruskereső sem tudja már korrektül helyreállítani. Különösen az egymást keresztbefertőző kártevők korrekt kipucolása jelenthet gondot. Ilyenkor csak a kézi rendbetétel segíthet, de a helyes visszaállítási sorrend meghatározása akár egy Windows-rendszermérnököt is az őrületbe kergethet.

Ahelyett, hogy víruskeresőnk fórumába szitkozódó hozzászólásokat írnánk, inkább vegyük elő ilyen esetben a Windows telepítőlemezét, esetleg egy korábbi, külső rendszermentést töltsünk vissza. Ugye van ilyenünk?