Múlt pénteken vált világszerte fenyegetővé a WannaCry zsarolóvírus, amelynek működési elve viszonylag egyszerűen összefoglalható: fontos fájlokat zárolt, és húzós pénzüsszegért cserébe volt csak hajlandó "elengedni" őket. A Windows rendszerek sebezhetőségét kihasználó vírus ráadásul nem csak e-mailek csatolmányainak megnyitásával, vagy fertőzött weboldalakra látogatással terjedt, hanem ezeknél jóval körmönfontabb módokon is, és az egyetlen védekezés még mindig csak az, ha az idén május 14-én kiadott Windows frissítést (vagy a vírus kitörésének hírére elérhetővé tett XP patchet) még a fertőződés előtt telepítjük.

Bár elvileg a WannaCry jelenlegi variánsának terjedése (többek között egy véletlennek köszönhetően) lelassult, a vírus elszabadításáért felelős hackercsoport szerint ez még mindig csak egy első lépés volt, és sok hasonló várható.

De kik is ezek a hackerek?

Jó kérdés, pontosan kiket takar a Shadow Brokers nevű csoport. Az ismeretlen személyazonosságú csapat akkor került reflektorfénybe, amikor ellopta az amerika nemzetbiztonsági ügynökség hackercsapata által kifejlesztett különféle hardver- és szoftver-eszközöket. Kezdetben egymillió bitcoinért árulták ezeket, de miután senki sem tülekedett kifizetni ekkora összeget, a pakk egy részét mindenki számára hozzáférhetővé tették.

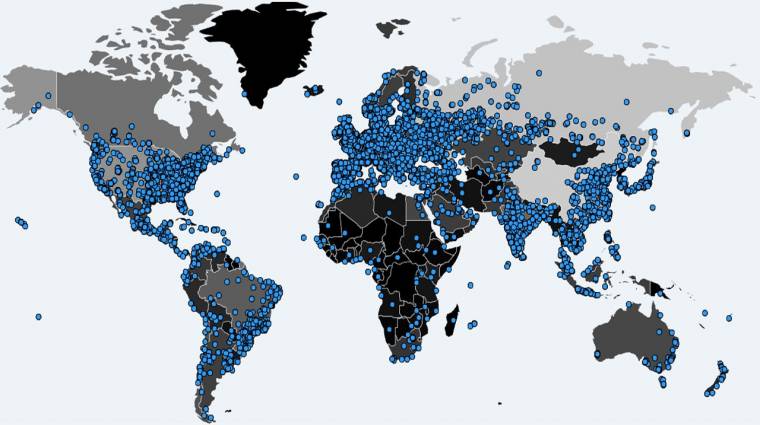

Innen ered a WannaCry is, amely az NSA által felfedezett egyik Windows-sérülékenységet használja ki. Ugyan a Windows XP óta minden rendszerverzióban megtalálható rést egy márciusi patch befoltozta, világszerte nagyon sok gépen nem éltek az automatikus frissítéssel (nem is beszélve a már nem támogatott Windows verziókról, például az XP-ről, amelyekre már nincs is folyamatos támogatás). Épp ezért gépek százezreit fertőzte meg a WannaCry, amely aztán továbbterjedt más védtelen rendszerekre, és így tovább.

Szakértők szerint egyébként a WannaCry-t összekalapáló csoport akár Észak-Korea megbízásában álló kínai hackercsapat is lehet, ezt a kódrészletek elemzéséből és a nyelvhasználatból következtették ki (a követeléseket körülíró angol szöveg elég sok hibát tartalmaz, míg a kínai változat tökéletes).

Mi jön még?

A Shadow Brokers a WannaCry kitörése óta nem tett közzé semmilyen nyilatkozatot vagy kommentárt, de nemrég egy nyílt levélben jelezték: még nincs vége a megpróbáltatásoknak.

Júniustól kezdve előfizetéses rendszerben lehet "feliratkozni" rájuk, és minden hónapban újabb és újabb hackereszközöket valamint támadásokhoz használható információkat tesznek közzé, amelyeket bárki használhat kedve szerint.

OH LORDY! Comey Wanna Cry Edition — Steemit https://t.co/V1XFCDsH6I #shadowbrokers #equationgroup

— theshadowbrokers (@shadowbrokerss) 2017. május 16.

Az érkező csúfságok ráadásul elég sok mindent képesek tönkrevágni, a levél szerint ilyesmik várhatók:

- további Windows 10 sérülékenységek, valamint olyan vírusok, amelyek ellen ez a rendszer még védtelen;

- böngészők, routerek és különféle mobileszközök még be nem foltozott sérülékenységei, valamint olyan eszközök, amelyekkel ezeket a réseket lehet kihasználni;

- kínai, észak-koreai, orosz és iráni rakétaprogramok, nukleáris fejlesztések adatai és kódjai

- a SWIFT nemzetközi bankrendszer máig támadható sérülékenységei és az ezek miatt megszerzett titkos adatok

A Shadow Brokers a kissé sértett szövegezés szerint továbbra is arra játszik, hátha valamelyik nagyvállalat (például a Microsoft, az Intel vagy a Cisco) fizet nekik azért, hogy egyben átadják a teljes csomagot. Egyben azzal vádolja az NSA-t, hogy az amerikai állam lefizeti ezeket a techvállalatokat, hogy mindig hagyjanak valamilyen rést a szoftvereikben és eszközeikben, hogy ők kémkedni tudjanak.

Mi a teendő?

Jó kérdés. Az egész lehet a tényleg hatékony és durva WannaCry miatti félelmet kihasználó üres fenyegetőzés és blöff, de ha tényleg egy fajsúlyosabb csomagra való hasonló információ és eszköz vár közzétételre, komoly bajok lehetnek még a tech-világban.

Az egyszerű felhasználóktól a cégekig most mindenki csak annyit tehet, hogy még fokozottabban odafigyel a biztonságra, tehát

- nem nyitogat gyanús leveleket, nem mászkál ismeretlen weboldalakra és nem dől be adathalász leveleknek;

- minden eszközének és szoftverének kezelőszoftvereit folyamatosan a legfrissebb állapotban tartja a routertől a rendszeren át a mobiljáig;

- biztonsági mentéseket készít a legfontosabb fájljairól, adatairól, dokumentumairól, vagy akár teljes rendszeréről, hogy egy fertőződés esetén minden meglegyen máshol is;

- tűzfalat és vírusvédelmi megoldásokat használ.