Bármennyire is szeretnénk már véget vetni a pandémiának, 2021 még a vírusok éve. A Covid-járvány azonban csak az egyik olyan fertőzés, amely vállalatokat hoz nehéz helyzetbe és kórházakat blokkol le teljesen, az elmúlt időszakban ugyanis gombamód szaporodtak el a zsarolóvírusok, hatalmas károkat okozva a privát és az üzleti szektorban, valamint az egészségügyben is.

Pénzt vagy fájlokat

Még 1996-ban dolgozták ki és mutatták be az első, titkosításra épülő támadás koncepcióját egy konferencián a Columbia Egyetemen, ekkor kezdtek komolyabban foglalkozni a kriptovirológia tudományával. Bár egyértelműen az internet jelentette a legnagyobb veszélyt a felhasználókra, már annak elterjedése előtt is megtalálták az emberek a módját annak, hogy bejussanak mások rendszerébe. 1989-ben tíz kórház kapott olyan flopilemezeket, amelyek állítólag AIDS-szel kapcsolatos kérdőíveket tartalmaztak, valójában azonban néhány nappal (egészen pontosan 90 bootszekvenciával, hogy ne legyen nagyon feltűnő) később lezárták az érintett gépet, és váltságdíjat követeltek tartalmukért cserébe.

Az első vírusok, amelyek ténylegesen képesek voltak titkosítani a számítógép adatait, 2005 környékén jelentek meg. Ebben az időben egyébként a legnépszerűbb próbálkozások továbbra sem a fájlok titkosítására koncentráltak, hanem egyszerűen zárolták a merevlemezt, a felhasználó előtt pedig úgy próbálták beállítani az esetet, mintha az FBI vagy valamelyik hasonló szerv foglalta volna le a PC-t. Ezek azért voltak kevésbé veszélyesek, mert az eltávolításukkal az adatok újra elérhetővé váltak.

Bár már ebben az időben is sokan bedőltek a csalásnak, a zsarolóvírusok hőskora 2013-ban kezdődött, a Cryptolocker megjelenésével. Ezek a kártevők titkosították az adatokat, a titkosítási kulcsot pedig elküldték a támadónak, így csak ő volt képes arra, hogy visszaállítsa az eredeti állapotot. Nyilvánvalóan semmilyen garancia sincs arra, hogy a váltságdíj megfizetése után valóban visszakapjuk a fájlokat, ugyanakkor mivel a mai titkosítási módszerek visszafejtésére a kulcs hiányában nincs lehetőség, sokszor ez az egyetlen módja, hogy egyáltalán az esélyünk meglegyen az adatok visszaállítására.

A fertőzés útja

A zsarolóvírusok terjedése megegyezik a többi kártékony programéval. Lehet, hogy egy ismeretlen feladótól érkező levél csatolmányával töltjük le, megnyitunk egy fertőzött hivatkozást, esetleg egy sérült weboldalon találkozunk egy kártékony hirdetéssel.

Az emberi kíváncsiság határtalan, így aztán hiába ismételgetik a biztonsági szakemberek már évtizedek óta, hogy ismeretlen eredetű fájlt soha ne nyissunk meg, továbbra is a spam az első számú terjedési módja az ilyen kártevőknek.

Nem minden támadó válogatja meg az áldozatait: a legtöbben igyekeznek minél nagyobb tömegre lőni és a lehető legszélesebb körben terjeszteni a vírust, hiszen mindegy, hogy kinél landol, a lényeg, hogy minél többen fizessenek. Emellett persze előfordulnak kifejezetten célzott támadások is nagyvállalati rendszerek ellen. Mivel ezekben az ágazatokban (sokszor még a fejlett országokban is) ősrégi megoldásokat használnak több tíz éve fejlesztett szoftverekkel, nem frissített operációs rendszerekkel, könnyű célpontot jelentenek. Ráadásul egy telekommunikációs cég vagy kórház rengeteg ügyfél kulcsfontosságú adatát tárolja. De nem csak ők vannak veszélyben: az augusztusi események rávilágítottak, hogy egy akkora IT-cég, mint a Gigabyte is áldozat lehet, ráadásul a támadók itt nem egyszerűen titkosították, hanem el is lopták az adatokat, és mivel a vállalat nem volt hajlandó fizetni, más partnercégek, az Intel és az AMD itt tárolt üzleti titkait is elkezdték szivárogtatni.

Az egyre szofisztikáltabb terjesztési és titkosítási módszerek mellé persze új lélektani trükkök is társulnak. Egyes vírusok idővel növelik a váltságdíjat, amire egy nagy számlálóval hívják fel a figyelmet, de olyan ransomware is akad a piacon, ahol a fizetést kiválthatjuk azzal, hogy megfertőzzük az ismerőseinket, barátainkat.

Miért pont most?

Egy felmérés szerint 2021 első hat hónapjában 304,7 millió ilyen támadást regisztráltak világszerte, ami már önmagában is meghaladja a 2020 egészére mért 304,6 milliós mennyiséget. A SonicWall vizsgálata szerint a kormányzati szerveknél 917 százalékos a növekedés, az oktatásban 615 százalék, míg az egészségügyben 514 százalék, a probléma pedig elsősorban az Egyesült Államokat, az Egyesült Királyságot, Németországot és Brazíliát sújtja. A trendek azt mutatják, hogy az év második fele rosszabbul is alakulhat, hiszen júniusban regisztrálták messze a legtöbb támadást, 78,4 milliót. Ezek azonban csak a sikeres támadások, próbálkozásból ennél sokkal több van.

A dolog hátterében megfigyelhetőek geopolitikai és kiberbiztonság-technikai okok is, de valójában három, viszonylag egyszerű mozgatórugója van a támadások ilyen szintű növekedésének. Az egyik, hogy egy ilyen támadást végrehajtani ma már hihetetlenül egyszerű.

Ha valakinek van egy kis félretett pénze, még csak fejlesztenie sem kell, elég szétnéznie néhány alvilági fórumon, és garantáltan talál eladó szoftvert, amelynek használatát ma már akár YouTube-videókon keresztül is meg lehet tanulni, mintha valami teljesen hétköznapi dolog lenne. Akár bérelhetünk is komplex rendszereket, majd a "bevétel" egy részét kapja meg a vírus fejlesztője. Természetesen ilyenkor mindkét fél a tilosban jár, és illegálisan cselekszik, ugyanakkor csak a kezdő felhasználók szoktak lebukni, a terjesztők sokkal óvatosabbak ennél.

A második, hogy a koronavírus-járvány következtében rengeteg vállalatnál kellett felrúgni a korábban jól bejáratott informatikai biztonsági rendszert, mivel a lezárások miatt a munkavállalók nagy része home office-ra kényszerült. Itt a legtöbben a saját eszközeikkel a saját hálózatukat használva lépnek be, senki sem monitorozza, hogy pontosan mit is csinálnak. Bár számos cég igyekszik jól felkészített hardverekkel, VPN-t és egyéb biztonsági megoldásokat használva kivédeni az ilyen jellegű problémákat, erre nem minden esetben van lehetőség. Így aztán a munkavállalók könnyebben szednek össze vírusokat, amelyek jobb esetben csak a saját gépükön lévő adatokat zárolják, rosszabb esetben pedig bemásznak a céges hálózatba is, hogy a központi gépen vagy a többiek munkaállomásán garázdálkodjanak.

A harmadik és egyben legfontosabb változás a kriptovaluták felfutása, ami nagyban megkönnyíti a kiberbűnözők pénzhez jutását.

Míg a hagyományos telefonos és internetes átverések nagy része a mai napig különböző lekövethetetlen ajándékkártyákon keresztül működik, hatalmas összegeket ezzel a módszerrel nem nagyon lehet megmozgatni. Márpedig amikor dollármilliók forognak kockán egy vállalati rendszer esetén, akkor nem 200-300 dolláros váltságdíjat követelnek a támadók sem. A banki átutalás ki van zárva, hiszen a pénzintézetek ezt nem támogatnák, a személyes átadásba pedig egy bűnöző sem menne bele, hiszen a hatóságok azonnal lecsapnának rá. A bitcoin és egyéb kriptovaluták mögött azonban egy gyakorlatilag lekövethetetlen, anonim rendszer dolgozik, amivel villámgyorsan és lenyomozhatatlanul intézhetők a nemzetközi átutalások.

Fizetni vagy nem fizetni?

Ha a rendszerünk felett átveszi az irányítást egy komoly titkosítással dolgozó zsarolóvírus, akkor szó szerint nincs más lehetőségünk az adatok visszaszerzésére, mint hogy kiköhögjük a váltságdíjat. Itt azonban szembesülünk egy fontos dilemmával. Bár a követelések teljesítésével talán visszaszerezhetjük adatainkat, de el is bukhatjuk őket, ugyanis nincs semmilyen garancia arra, hogy a bűnözők hajlandók vagy egyáltalán képesek a rendszer visszaállítására.

Az átutalt összeg viszont nemcsak érdekeltté teszi őket a tevékenység folytatására, de segíti is a további akciók finanszírozásában.

Persze a legdurvább pénzeket nem az egyszeri felhasználók, hanem az óriásvállalatok fizetik ki. Az elmúlt években a Garmint, az Intelt, az Acert és a Gigabyte-ot is megtámadták, és bár a techcégeknél azért általában figyelnek arra, hogy a legtöbb adat visszaállítható legyen, máshol nem ennyire körültekintőek: egy utazási iroda tavaly 1,3 milliárdot, egy biztosító 2021-ben 12 milliárdot fizetett azért, hogy a hackerek visszaállítsák az adatokat. De az összeg akkor is csillagászati, ha nem követelnek ennyit a támadók: a 30 országban, 5400 cég közreműködésével végzett State of Ransomware 2021 című jelentés szerint az érintettek átlagosan 51 millió forintos váltságdíjat fizettek, a károk teljes összege viszont ennek több mint tízszerese, 550 millió forint volt, ami főleg elveszett adatokban jelent meg.

Segítség, megfertőztek!

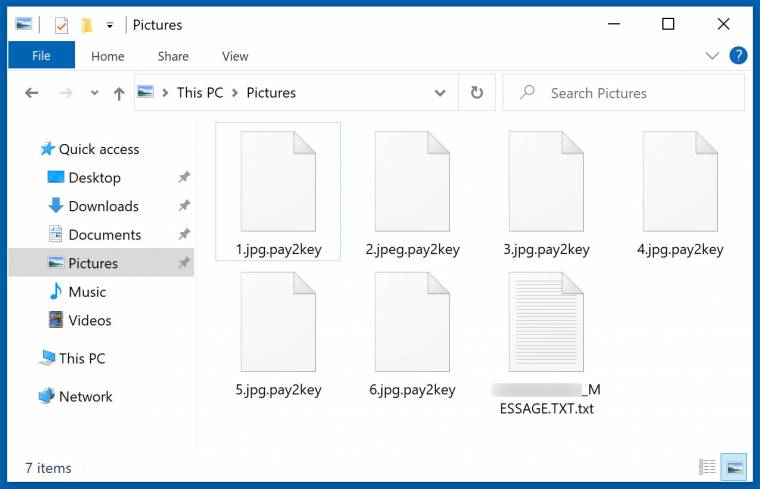

Ha figyelmetlenségből vagy óvatlanságból rossz helyre kattintasz, azonnal megtörténhet a baj. Megnyitottad a csatolt .exe fájlt, és nemhogy nem nyertél egymilliót, de egy perccel később már a fájljaid helyén is csak titkosított adatkupacok álltak, a Windows háttered pedig családi fotóról ijesztő piros betűs felszólítássá változott? Kicsi az esély, hogy olcsón megúszod a dolgot, de azért ne veszítsd el azonnal a reményt!

Első körben látogass el a magyar nyelven is elérhető nomoreransom.org weboldalra, ahol nemcsak rengeteg hasznos információt és megelőzési tanácsot találsz, de bejelenthetsz bűntényeket, sőt akár megoldást is találhatsz a problémádra. Bár nem minden zsarolóvírusnak van ellenszere, itt több tucat elterjedt károkozóhoz található dekódolási eszköz. Remélhetőleg egy olyan vírus hálójába akadtál bele, amihez a vírusirtós cégeknek már van mesterkulcsa, és egyszerűen megszabadulhatsz tőle. Persze előfordulhat, hogy nincs ilyen mesterkulcs, kulcsgenerátor vagy egyéb megfelelő hatástalanító program, ilyenkor első lépésként el kell távolítanod a kártevőt, különben újra zárolhatja adataidat. Ezt célszerű egy külső USB-kulcsról futtatható, hordozható, telepítést nem igénylő irtóprogrammal végezni, csökkentett módban. Ha ezzel megvagy, és feljegyezted a kártevő nevét, akkor normál módban indítva végezz egy második körös átvizsgálást immár komplexebb, netre kapcsolt vírusirtóval. Ha volt biztonsági mentésed, akkor innentől már csak azt a pár percet kell kivárni, ami alatt a rendszer ezt visszaállítja. Ha nem volt, akkor itt az ideje, hogy szánj ennek elkészítésére néhány percet, miközben összeírod a veszteséglistát.

Persze az a legjobb, ha nem leeresztett karokkal ér egy ilyen támadás.

A bajt megelőzheted, ha készítesz egy offline mentést - például külső HDD-re -, ami fizikailag is elkülönül a géptől. Ide mentsd le elsőként a pótolhatatlan személyes adatokat, fotókat, videókat, ezt követően jöhet minden más, akár egy komplett rendszermentés is. Az adatokból egyébként érdemes lehet másolatot tartani egy NAS-on, vagy amennyiben rendelkezel elég nagy felhőtárhellyel, akkor ott is. Az offsite mentések nemcsak a vírusok, hanem egyéb katasztrófák ellen is védenek. Ha az adataid biztonságban vannak, akkor jöhet egy alapos frissítés. Elsőként a rendszert, aztán a programjaidat is érdemes naprakészre hozni. A Windows-frissítéseket néhány kivételtől eltekintve érdemes minél gyakrabban elvégezni, a megannyi programhoz pedig nyugodtan vess be olyan ingyenes segítségeket, mint a SUMo, a PSI vagy a Patch My PC Updater. Ha abszolút biztonságban akarod magad érezni, feltelepíthetsz extra szoftvereket a védelem érdekében, de a legnagyobb veszélyt úgyis a saját felelőtlenséged jelenti, az ellen pedig a legdrágább vírusirtó sem véd.

Ha szeretnétek hasonló hasznos cikkeket olvasni, akkor szerezzétek be a 2021/10-es PC World magazint, amihez ajándék szoftverek és PC-s játék is jár.