Néhány nappal ezelőtt futótűzként terjedt az interneten a Shellshock híre, amelyet elsőre csak kevesen értettek meg, de a hírek mennyiségéből mindenki megértette, hogy komoly veszélyforrásról van szó. A fél évvel ezelőtt lezajló, OpenSSL-re veszélyt jelentő Heartbleed botrány után most itt a második felvonás, amely jóval több veszélyt hordoz magában.

Becslések szerint a rendszerhiba akár több mint 500 millió gépet is érinthet. A bugot a Bash (Born-again shell, a Unix alapú rendszerek fontos összetevője) kódjában szerepel, így a Linux disztibúciók mellett a Mac OS X rendszerekben is megtalálható, sőt, rengeteg beágyazott Linux rendszer, így routerek, NAS adattérolók, webkamerák, okostelefonok, valamint ipari eszközök is használják. Ezeket a rendszereket korábban a legmegbízhatóbbnak tartották, emiatt rengeteg szerverben is megtalálhatóak, így mielőtt a Windowst futtatók nyugodtan hátradőlnének, jobb, ha ők is felkészülnek a veszély elhárítására. Mivel számos webszerver futtat ilyen rendszert, ezeken keresztül könnyen káros szoftverek kerülhetnek a gépünkre, így érdemes folyamatosan frissíteni a vírusvédelmet.

Az egyik legnagyobb probléma, hogy a Shellshock nem új keletű dolog, az elmúlt 25 év minden megjelent rendszerének része. A problémát egy biztonsági szakember fedezte fel, aki természetesen azonnal értesítette a gyártókat, és bár a legtöbben azonnal el is kezdték frissíteni a Bash-t, valószínűleg jó ideig még nem leszünk teljes biztonságban. Rengeteg olyan internetre csatlakozó eszköz van, amelyekhez valószínűleg soha nem érkezik majd frissítés, gyártásuk óta ugyanis vagy megszűnt már a támogatás, vagy az eszköz gyártója egyszerűen nem foglalkozik a dologgal. Az ilyen IP kamerák, routerek és egyéb hálózati adattárolók végleg sebezhetőek maradnak.

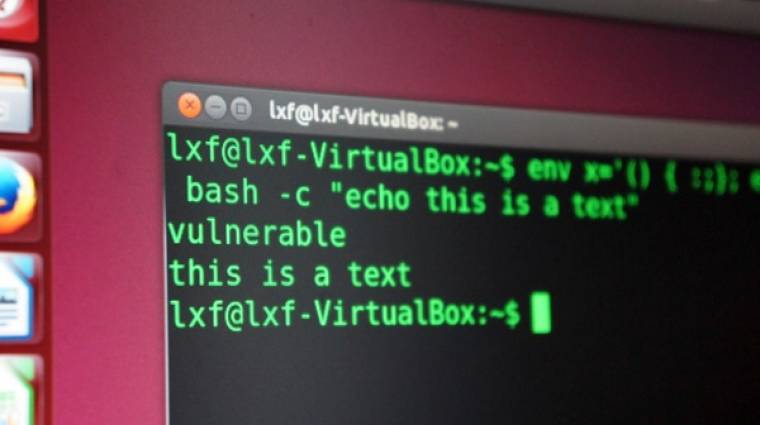

A biztonsági rész kihasználásához ráadásul nem is kell a világ legjobb hackerének lennünk. A Shellshockon keresztül jogosultság, bejelentkezés vagy jelszó nélkül is futtathatunk tetszőleges kódot egy másik számítógépen anélkül, hogy a rendszer használója észrevenné a támadást. Alig 24 órával a probléma nyilvánosságra kerülése után el is indultak az első támadások, amelyek egy része teljesen automatizált volt. Kutatók szerint elképzelhető, hogy a hackereknek mostanra szerverek százezreit fertőzték meg.

Természetesen minden nagy gyártó azonnal megtette a szükséges lépéseket, a legtöbben igyekeznek megnyugtatni a felhasználókat. Az Apple szóvivője egy nyilatkozatban elmondta, a Mac OS X rendszereket futtató konfigurációk jelentős részét nem érinti a probléma, a professzionális UNIX rendszerek pedig szinte azonnal megkapták a maguk frissítését.