Az Intelt sok kritika érte mostanában azért, hogy rejtett firmware-t csomagol egyes chipjei mellé. Bár az Intel Management Engine hardveresen fokozza a biztonságot és segíti az energiagazdálkodást, ezzel egyszerre teljesen zárt kódot is jelent, ami jár az új Intel processzorokhoz - és akinek nincs rá szüksége, az sem tudja egyszerűen letiltani.

Független biztonsági szakemberek most kiderítették, hogy az Intel Management Engine-ben olyan sérülékenységek vannak, amelyek kormányzati kémkedéshez is biztosíthatnak hátsó kaput, és sebezhetővé tehetik a gépeket a kártevőkkel szemben.

Az Intel elismerte a problémát, a belső vizsgálat után kiderült, hogy számos processzort érint a dolog, ami az elmúlt években jelent meg. A rést ki lehet használni továbbá USB-n keresztül is, az illetéktelen behatoló így is futtathatja a kódjait.

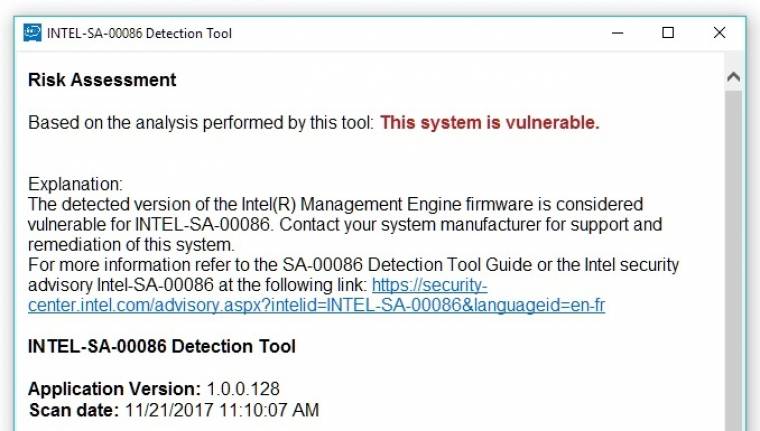

Minden rendszer érintett, ami Intel Management Engine 11.0-11.7-et használ, illetve az Intel Server Platform Services 4.0 és az Intel Trusted Execution Engine 3.0 sem kivétel.

Ez azt jelenti, hogy a hatodik-, hetedik- és nyolcadik-generációs Core processzorok mellett a Celeron N és J széria, a Pentium Apollo Lake, az Atom E3900 Apollo Lake, az Atom C3000, a Xeon W, a Xeon E3-1200 v5 és v6, valamint a Xeon Scalable sorozat is érintettek.

Az Intel kiadott egy eszközt, amivel Windowson és Linuxon ellenőrizhető, hogy érintett-e a konkrét PC, javítás viszont egyelőre nincs. A javítás kiadása a PC-gyártók dolga lesz, vagyis nagy szórás várható.

A kritikusok éppen az ilyen helyzetektől tartottak - mivel a szoftver rejtve van a végfelhasználók elől, sokan nem is tudják, hogy az fut a gépükön. A biztonsági szakemberek nem nagyon látnak bele a kódba, emiatt nem tudnak sérülékenységeket keresni - tehát csak az Intelen múlik, hogy a szoftver ne jelentsen biztonsági kockázatot.