Már a második évezred eleje óta elvárja rengeteg weboldal, hogy bizonyítsuk szándékainkat egy-egy CAPTCHA teszttel. A formátum sokat változott az elmúlt két és fél évtizedben, de a felhasználók mára nagyon is hozzászoktak a kirakókhoz, szövegek begépeléséhez, és képekre történő kattintgatásokhoz.

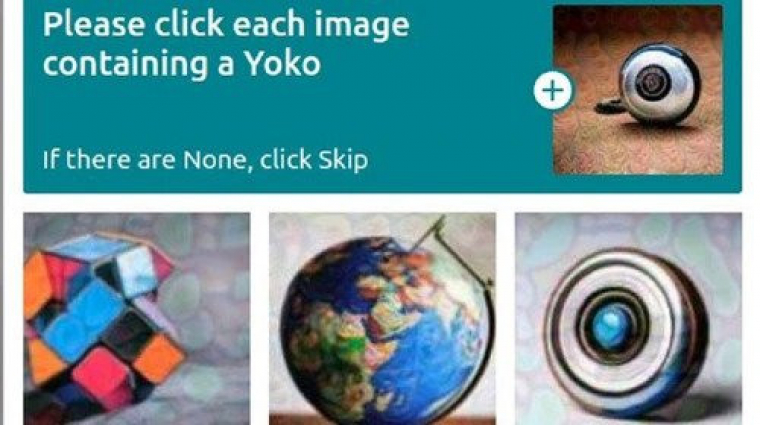

A gond itt az, hogy az adatbiztonságunkat veszélyeztető támadok is tudják ezt. A HP új kutatása szerint egyre több rosszakaró készít be fertőzött CAPTCHA-t, amivel figyelmetlen felhasználók megfertőzhetik saját rendszereiket.

Az internetező személy felkeveredhet egy támadó által irányított oldalra, ahol a CAPTCHA kitöltése adja meg a kegyelemdöfést. Egy PowerShell parancson keresztül települ nálunk a Lumma Stealer nevű trójai program, ami képes nagyon érzékeny információk kinyerésére: email címek, böngésző adatok, kliens adatok, kirptó-tárcák és sok minden más.

A támadók képesek lehetnek hozzáférni webkamerákhoz, mikrofonokhoz, leütött billentyűkhöz és egyebekhez, hála a böngészőkön keresztül lefuttatott kódoknak. A HP Security Lab elemzői szerint a közös vonal, hogy különböző elterelési mechanikákat használnak a nyomozások lelassításához, és a technikák elemzéséhez. Akárhogy is, mint mindig, ilyen esetekben is az óvatosság a legjobb fegyver: mindig figyeljetek arra, milyen URL-en is jártok pontosan, és hova milyen karaktereket gépeltek be.