A tavalyi év igazán gyümölcsöző volt a hackerek és adattolvajok számára és minden jel arra mutat, hogy mindez 2015-ben is folytatódik. Ha visszatekintünk néhány évvel ezelőttre, jól látható, milyen célpontok, trendek, divatok voltak a támadások terén az adott időszakban, melyek a hackerek toplistáján is előkelő helyet kaptak. Az ESET szakemberei belenéztek a nagy üveggömbbe és megjósolták, mitől retteghetünk 2015-ben. Mi azt is megmutatjuk, hogyan védekezzünk ezek ellen – persze nem úgy, hogy lekapcsoltatjuk az internet-szolgáltatásunkat.

Célzott támadások

Ezek a legszebben kivitelezett, egyedi célpontokhoz szabott, rendkívül nehéz és drága támadások. A támadás, adatlopás célja ilyenkor, hogy nem nagy réteget, csak az adott vállalatot, embert, gépet támadják, méghozzá úgy, hogy ez senkinek se tűnjön fel. Ehhez rendkívüli kutatómunka és komoly fejlesztői csapat szükséges, de a nyeremény is búsás lehet, ha a megfelelő embertől a megfelelő adatokat sikerül ellopni és értékesíteni. Sokak szerint az összes ilyen támadás mögött egy-egy kormány áll. Az mindenesetre aggasztó, hogy az elmúlt 4 év alatt 4-ről 53-ra nött ezen támadások száma – és ez természetesen még csak a felfedezett. Átlagfelhasználónak ilyen támadástól nem igazán kell tartania, vagy ha mégis, hát érdemes a nyolcféle, ingyenes vírusirtó egyidejű telepítése helyett inkább biztonsági szakértőt fogadni.

Fizetős rendszerek

Idén sokan remélik, hogy megindul a fizetési módszerek reformja, mely elsősorban az érintéses, mobilos fizetést jelenti. Ez még igen új sokaknak, ráadásul olyanok is használni fogják, akik az IT rejtelmeiről nem sokat sejtenek, ezért egészen blőd trükkökkel is találkozhatunk majd. Akiknek nincsen ilyen eszközük, azok is inkább 5x nézzék meg, milyen automatába teszik be kártyájukat, mert a miniatürizálásnak és a 3D nyomtatásnak hála ma már közel észrevehetetlen kártyalopókat és PIN-kód leolvasókat tudnak egy automata kezelőfelületén elrejteni.

Bitcoin

A kártevő-készítők ráálltak a Bitcoinok ellopására, amely mind a mai napig hatalmas biznisz, hiszen egyre több helyen lehet ezzel a virtuális valutával fizetni. Ha Bitcoinozásba fogunk, legyünk résen, még az ártatlannak tűnő reklámlevelek, vicces videók mögött is rejtőzhet egy Bitcoin-lopó kártevő.

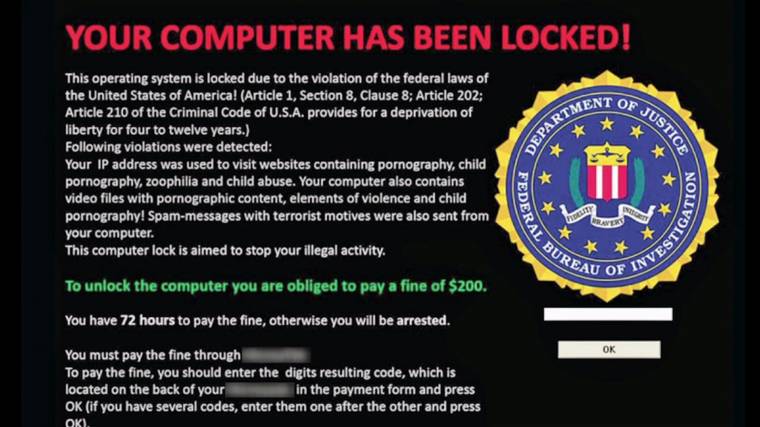

Zsaroló szoftverek

Tavaly szuperül teljesítettek a zsaroló szoftverek, melyek a gépre bejutva titkosították a teljes rendszermeghajtót, vagy mondjuk az összes jpg fájlt. A váltságdíjat Bitcoinban kérték a zsarolók és szépen meg is gazdagodtak, hiszen az alkalmazott titkosítás kellően erősre sikeredett.

Ahhoz, hogy elkerüljük mindezt, fontos adatainkat tároljuk egy másik meghajtón is, lehetőleg olyanon, amely az adott géphez nem, vagy csak nagyon ritkán csatlakozik. A nagyon fontos fájlokat titkosítani is érdemes, így nem ismeri fel a kártevő az adott fájlt – persze ettől még elronthatja, „elrabolhatja”. Egy külső USB-s tárolóra mentés már fél siker.

Minden zombi

A NAS-ok ma már komplett miniPC-k, ráadásul nem is olyan drágák, így gombamód szaporodnak a rosszul védett otthoni hálózatokon. A hackerek is felismerték mindezt, és nekiálltak zombi szoftvereket gyártani ezekre az eszközökre. Amint bejutnak hálózatunkba, megfertőzik a NAS-t, amely innentől a nap 24 órájában nekik fog dolgozni, kódot törni, támadni, fájlokat tárolni – miközben mi szidjuk otthoni hálózatunkat és a NAS-gyártóját, hogy milyen rossz és lassú terméket adott el nekünk.

Internet of Things (IoT)

A CES-t beborították az „okos” eszközök. A hackerek ebből azt látják, hogy rengeteg új, sebtében összedobott szoftverrel futó mini hardver kapcsolódik hirtelen az internetre, melyek tonnányi személyes információt rejtenek a felhasználókról – igazi aranybánya. Ahogy a smart TV-k népszerűségével a hackerek is áttértek a nappalinkba, úgy az IoT eszközök szaporodásával a hackerek is hamar ráállnak majd ezekre az okos kütyükre. Védekezni nagyon nehéz, mindenesetre folyamatosan frissítsük a firmware-t és figyeljük, mikor kezd el furcsán viselkedni okos-kenyérpirítónk vagy fitnesz-karkötőnk.