A netes bűnözők köztudottan változatos módszerekkel próbálják becserkészni a mit sem sejtő áldozataikat, hogy aztán adatokat lophassanak tőlük, zsarolhassák őket, vagy éppen botnetekbe szervezzék a számítógépeiket. A Kaspersky beszámolója alapján a megfertőzött PC-k távoli irányítására használható StrongPity kártevő készítői most egy aránylag ritkán használt, ám szakállas trükkel bővítették a repertoárjukat.

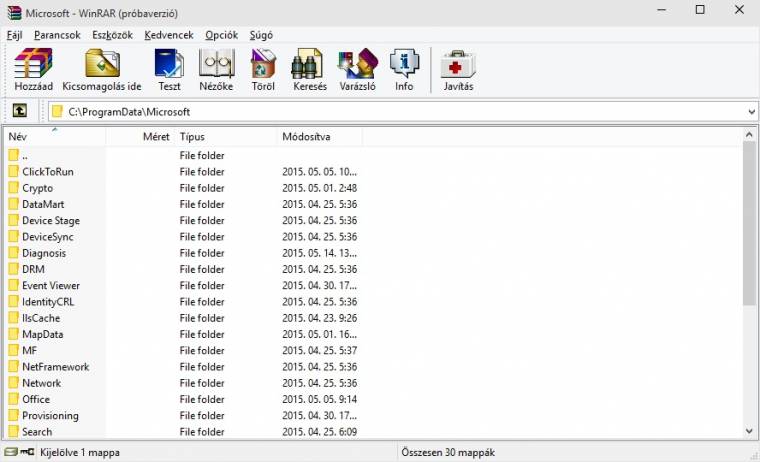

A kártevő fejlesztői specifikusan az olyan internetezőket vették célba, akik a WinRAR tömörítőt, továbbá a TrueCrypt titkosítóalkalmazást szeretnék letölteni. Egyszerűen elrejtették az alkalmazások telepítőiben a kártevőjüket, majd a fertőzött installert feltöltötték jó néhány webhelyre, reménykedve abban, hogy megfertőzhetik a főként keresőmotorokból érkező letöltők számítógépeit.

A fertőzött telepítők letöltése persze könnyen elkerülhető. A WinRAR alkalmazást a fejlesztőjének webhelyéről kell letölteni, amely a rarlab.com címen érhető el. A TrueCrypt már régóta nem áll fejlesztés alatt, és az ismert sérülékenységei miatt nem is javasoljuk a használatát, helyette a kódbázisára épülő VeraCrypt beszerzését ajánljuk, méghozzá a veracrypt.codeplex.com webhelyről.

(Forrás: Tom's Hardware | Nyitókép: DFID)